В отличие от вирусов черви - это вполне самостоятельные программы. Главной их особенностью также является способность к саморазмножению, однако при этом они способны к самостоятельному распространению с использованием сетевых каналов. Для подчеркивания этого свойства иногда используют термин " сетевой червь ".

Червь (сетевой червь) - это вредоносная программа, распространяющаяся по сетевым каналам и способная к самостоятельному преодолению систем защиты компьютерных сетей, а также к созданию и дальнейшему распространению своих копий, не обязательно совпадающих с оригиналом .

Жизненный цикл червей состоит из таких стадий:

- Проникновение в систему

- Активация

- Поиск объектов для заражения

- Подготовка копий

- Распространение копий

В зависимости от способа проникновения в систему черви делятся на типы:

- Сетевые черви используют для распространения локальные сети и Интернет

- Почтовые черви - распространяются с помощью почтовых программ

- IM-черви используют системы мгновенного обмена сообщениями 2IM (от англ. Instant Messenger - мгновенный обмен сообщениями) - программы обмена сообщениями через Интернет в режиме реального времени. Сообщения могут содержать наряду с текстом картинки, звуковые файлы, видео. К IM-клиентам относятся такие программы как ICQ, MSN Messenger, Skype

- IRC-черви распространяются по каналам IRC 3IRC (от англ. Internet Relay Chat - ретранслируемый интернет-чат) - система обмена сообщениями в режиме реального времени. Создана в 1988 году финским студентом Ярко Ойкариненом (Jarkko Oikarinen). На сегодняшний день самый популярный IRC-клиент - это mIRC

- P2P-черви - при помощи пиринговых файлообменных сетей 4P2P (от англ. peer-to-peer - равный с равным) - это одноранговые (их иногда называют также пиринговыми) компьютерные сети, то есть такие, где отсутствуют выделенные сервера, а все входящие в нее компьютеры выступают в двух ролях - и клиентом, и сервером. Такие сети в основном используются для организации обмена файлами, обычно музыкой и фильмами, а также для решения особо сложных математических задач, требующих много ресурсов. Наиболее известные пиринговые сети - это eDonkey и Gnutella

После проникновения на компьютер , червь должен активироваться - иными словами запуститься. По методу активации все черви можно разделить на две большие группы - на тех, которые требуют активного участия пользователя и тех, кто его не требует. На практике это означает, что бывают черви, которым необходимо, чтобы владелец компьютера обратил на них внимание и запустил зараженный файл , но встречаются и такие, которые делают это сами, например, используя ошибки в настройке или бреши в системе безопасности операционной системы. Отличительная особенность червей из первой группы - это использование обманных методов. Это проявляется, например, когда получатель инфицированного файла вводится в заблуждение текстом письма и добровольно открывает вложение с почтовым червем, тем самым его активируя. В последнее время наметилась тенденция к совмещению этих двух технологий - такие черви наиболее опасны и часто вызывают глобальные эпидемии.

Сетевые черви могут кооперироваться с вирусами - такая пара способна самостоятельно распространяться по сети (благодаря червю) и в то же время заражать ресурсы компьютера (функции вируса).

Трояны

Трояны или программы класса троянский конь , в отличие от вирусов и червей, не обязаны уметь размножаться. Это программы, написанные только с одной целью - нанести ущерб целевому компьютеру путем выполнения несанкционированных пользователем действий: кражи, порчи или удаления конфиденциальных данных, нарушения работоспособности компьютера или использования его ресурсов в неблаговидных целях.

Троян (троянский конь) - программа, основной целью которой является вредоносное воздействие по отношению к компьютерной системе .

Некоторые трояны способны к самостоятельному преодолению систем защиты компьютерной системы, с целью проникновения в нее. Однако в большинстве случаев они проникают на компьютеры вместе с вирусом либо червем - то есть такие трояны можно рассматривать как дополнительную вредоносную нагрузку, но не как самостоятельную программу. Нередко пользователи сами загружают троянские программы из Интернет .

Следовательно, жизненный цикл троянов состоит всего из трех стадий:

- Проникновение в систему

- Активация

- Выполнение вредоносных действий

Как уже говорилось выше, проникать в систему трояны могут двумя путями - самостоятельно и в кооперации с вирусом или сетевым червем. В первом случае обычно используется маскировка, когда троян выдает себя за полезное приложение , которое пользователь самостоятельно копирует себе на диск (например, загружает из Интернет ) и запускает. При этом программа действительно может быть полезна, однако наряду с основными функциями она может выполнять действия, свойственные трояну.

После проникновения на компьютер , трояну необходима активация и здесь он похож на червя - либо требует активных действий от пользователя или же через уязвимости в программном обеспечении самостоятельно заражает систему.

Поскольку главная цель написания троянов - это производство несанкционированных действий, они классифицируются по типу вредоносной нагрузки:

- Клавиатурные шпионы , постоянно находясь в оперативной памяти, записывают все данные, поступающие от клавиатуры с целью последующей их передачи своему автору.

- Похитители паролей предназначены для кражи паролей путем поиска на зараженном компьютере специальных файлов, которые их содержат.

- Утилиты скрытого удаленного управления - это трояны, которые обеспечивают несанкционированный удаленный контроль над инфицированным компьютером. Перечень действий, которые позволяет выполнять тот или иной троян, определяется его функциональностью, заложенной автором. Обычно это возможность скрыто загружать, отсылать, запускать или уничтожать файлы. Такие трояны могут быть использованы как для получения конфиденциальной информации, так и для запуска вирусов, уничтожения данных.

- Анонимные SMTP-сервера 5Для передачи электронных писем в сетях, подобных Интернет, используется определенный протокол, называемый SMTP (от англ. Simple Mail Transfer Protocol - простой протокол передачи почты). Соответственно, почтовый сервер, который принимает и отправляет почту по этому протоколу, называется SMTP-сервером и прокси-сервера 6Прокси-сервер (от англ. Proxy - заместитель, уполномоченный) - это сервер-посредник, в чьи задачи входит обрабатывание запросов, поступающих из своей сети, на получение информации, расположенной вне ее - такие трояны на зараженном компьютере организовывают несанкционированную отправку электронной почты, что часто используется для рассылки спама.

- Утилиты дозвона в скрытом от пользователя режиме инициируют подключение к платным сервисам Интернет.

- Модификаторы настроек браузера меняют стартовую страницу в браузере, страницу поиска или еще какие-либо настройки, открывают дополнительные окна, имитируют нажатия на рекламные баннеры и т. п.

- Логические бомбы характеризуются способностью при срабатывании заложенных в них условий (в конкретный день, время суток, определенное действие пользователя или команды извне) выполнять какое-либо действие, например, удаление файлов.

Отдельно отметим, что существуют программы из класса троянов, которые наносят вред другим, удаленным компьютерам и сетям, при этом не нарушая работоспособности инфицированного компьютера. Яркие представители этой группы - организаторы DDoS-атак.

Другие вредоносные программы

Кроме вирусов, червей и троянов существует еще множество других вредоносных программ, для которых нельзя привести общий критерий. Однако среди них можно выделить небольшие группы. Это в первую очередь :

- Условно опасные программы

, то есть такие, о которых нельзя однозначно сказать, что они вредоносны. Такие программы обычно становятся опасными только при определенных условиях или действиях пользователя. К ним относятся:

- Riskware 7Riskware (сокращение от англ. Risk Software) - опасное программное обеспечение - вполне легальные программы, которые сами по себе не опасны, но обладают функционалом, позволяющим злоумышленнику использовать их с вредоносными целями. К riskware относятся обычные утилиты удаленного управления, которыми часто пользуются администраторы больших сетей, клиенты IRC, программы для загрузки файлов из Интернет, утилиты восстановления забытых паролей и другие.

- Рекламные утилиты (adware) 8Аdware (сокращение от англ. Advertisement Software) - рекламное программное обеспечение - условно-бесплатные программы, которые в качестве платы за свое использование демонстрируют пользователю рекламу, чаще всего в виде графических баннеров. После официальной оплаты и регистрации обычно показ рекламы заканчивается и программы начинают работать в обычном режиме. Проблема adware кроется в механизмах, которые используются для загрузки рекламы на компьютер. Кроме того, что для этих целей часто используются программы сторонних и не всегда проверенных производителей, даже после регистрации такие модули могут автоматически не удаляться и продолжать свою работу в скрытом режиме. Однако среди adware-программ есть и вполне заслуживающие доверия - например, клиент ICQ.

- Pornware 9Pornware (сокращение от англ. Porno Software) - порнографическое программное обеспечение - к этому классу относятся утилиты, так или иначе связанные с показом пользователям информации порнографического характера. На сегодняшний день это программы, которые самостоятельно дозваниваются до порнографических телефонных служб, загружают из Интернет порнографические материалы или утилиты, предлагающие услуги по поиску и показу такой информации. Отметим, что к вредоносным программам относятся только те утилиты класса pornware, которые устанавливаются на компьютер пользователя несанкционированно - через уязвимость в операционной системы или браузера или при помощи троянов. Обычно это делается с целью насильственного показа рекламы платных порнографических сайтов или служб.

- Хакерские 10Сейчас хакерами (от англ. жарг. hack - рубить, кромсать) обычно называют людей, способных проникнуть в чужую компьютерную сеть с целью кражи какой-либо важной информации или системных ресурсов. Однако изначально, на заре компьютерной эры, этот термин был придуман для обозначения компьютерных гениев, способных, например, переписать операционную систему или обойти всеми забытый администраторский пароль к ней утилиты - К этому виду программ относятся программы скрытия кода зараженных файлов от антивирусной проверки (шифровальщики файлов), автоматизации создания сетевых червей, компьютерных вирусов и троянских программ (конструкторы вирусов), наборы программ, которые используют хакеры для скрытного взятия под контроль взломанной системы (RootKit) и другие подобные утилиты. То есть такие специфические программы, которые обычно используют только хакеры.

- Злые шутки 11используются термины Hoax (англ. ложь, обман) и Bad-Joke (англ. плохая шутка) - программы, которые намеренно вводят пользователя в заблуждение путем показа уведомлений, например, форматировании диска или обнаружении вирусов, хотя на самом деле ничего не происходит. Текст таких сообщений целиком и полностью отражает фантазию автора.

Сетевые черви – что это?

В 1978 году два программиста компании Xerox - Джон Шоч и Йон Хупп задались вопросом, как собирать обрабатываемые данные со всех компьютеров и передавать их на центральный компьютер по сети!?

Вскоре в результате их мозговой деятельности каждый компьютер лаборатории обрабатывал определённый объём работы и результат передавал небольшой программульке, написанной нашими друзьями, которая всё время находилась в локальной сети и обрабатывала эти данные поступающие со всех компьютеров, затем отправляла на центральный компьютер. Но совсем неожиданно программа вышла из под контроля и стала создавать свой неконтролируемый трафик, чем заблокировала работу всей сети. Утихомирить её удалось не сразу.

Вот так друзья, совершенно случайно появилась разновидность компьютерного вируса по названием сетевой червь.

Сетевые черви: ликбез

Сетевые черви – это специфический тип вирусов. В отличие от , средой существования которых является файловая система, черви распространяются через сеть. Проникнуть в компьютер пользователя сетевой червь может не только через Интернет и электронную почту, этому типу вредоносного ПО подвластны многие сетевые технологии. Это и сети служб обмена мгновенными сообщениями, и сети P2P для обмена файлами напрямую между пользователями, и IRC-сети для чатов, и локальные LAN-сети, и сети мобильных операторов.

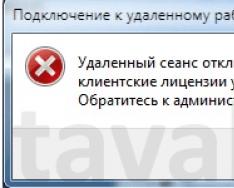

Те пользователи кто постарше наверняка помнят червя w32.Blaster.worm, который заражал операционные системы Windows 2000, Windows 2003, Windows XP и не давал выйти в интернет выводя такое окно, затем перезагружая компьютер. Помню я в то время с утра до вечера бегал по многочисленным друзьям и знакомым избавляя их от этой гадости.

Второстепенные задачи сетевых червей точно такие же, как и у обычных вирусов – проникнуть в компьютер, активироваться и размножаться, только уже не в пределах одного компьютера. А основная задача сетевых червей - пролезть через сеть в устройства других пользователей.

- 2 ноября 1988 года, начал распространение по интернету «Червь Морриса», который задумывался автором как безобидный, но из-за ошибки в своём коде заразил около 10% компьютеров (свыше 6000) того времени подключенных к сети. В результате атаки червя большая часть сетей вышла из строя на целую неделю! Общий ущерб составил 100 миллионов долларов. Данная проделка обернулась всемирной известностью автору - студенту Корнельского Университета Роберту Моррису и условному заключению сроком на три года.

Типы сетевых червей и как они проникают в компьютер

Большая часть сетевых червей – это почтовые черви, которые попадают в компьютер пользователей, если те их активируют запуском заражённого файла, который прикрепляется к электронному письму. Отправители таких электронных писем используют всяческие ухищрения, чтобы мотивировать пользователей запустить заражённый файл. Таковые присылают, как правило, под видом полезных программ, обновлений, документов, изображений и т.п.

В расчёте на неосведомлённых пользователей заражённые сетевыми червями файлы оснащают якобы расширением в самом названии файла, при этом файл на самом деле будет иметь совершенно иное расширение – расширение запуска, оно же исполняемый файл сетевого червя. Расширения прикрепляемых к электронным письмам файлов, кстати, отображаются не всеми почтовыми клиентами и веб-сервисами. Например, получив заражённый сетевым червём файл «Pictures.jpg.exe», где «.exe» - реальное расширение файла, пользователь может увидеть только ложное расширение - «.jpg» - которое есть не что иное, как просто часть имени файла «Pictures.jpg». Конечно же, на это не поведётся опытный пользователь компьютера, а вот с новичками такой трюк проходит «на ура».

После активации сетевой червь выискивает на компьютере электронные адреса в контактах пользователя и рассылает им свою копию.

По этому же принципу сетевые черви распространяются и через интернет-мессенджеры типа ICQ или IRC-клиенты.

Реже сетевые черви проникают в компьютер самостоятельно, без активации, используя бреши в операционной системе, браузерах и прочем программном обеспечении, которое работает с сетевыми подключениями.

Некоторые сетевые черви проникают в открытые сетевые ресурсы, чтобы скопировать туда заражённые файлы. Также сетевые черви могут попадать в компьютеры, где уже до этого орудовали вирусы.

Какие у сетевых червей могут быть дополнительные задачи?

Выше перечислены только специфические признаки сетевых червей, при этом им, естественно, присущи все иные качества вредоносного ПО, в частности, . Так, сетевые черви, справившись со своей основной задачей по размножению – разослав по электронной почте свои копии, могут приступить к другим вредоносным действиям. Это может быть и воровство конфиденциальных данных, и установка программ для удалённого управления заражённым компьютером, и уничтожение данных, и любые иные действия, на которые сетевого червя запрограммировал его создатель. Но сетевые черви и без дополнительных миссий доставляют немало хлопот, поскольку после заражения на компьютере падает производительность, увеличивается объём сетевого трафика, а каналы связи, соответственно, нагружаются.

Признаки наличия сетевого червя

Повышенная сетевая активность с резким взлётом исходящего трафика – явный признак того, что в компьютере орудует сетевой червь. Блокировка антивируса – также признак наличия сетевого червя. Помимо этого, вирусы, в частности, сетевые черви, любят блокировать доступ к официальным сайтам разработчиков антивирусного ПО.

Как защититься от сетевых червей

В числе штатного функционала Windows инструментами для снижения рисков заражения системы сетевыми червями являются предустановленные настройки автоматического обновления системы и активированный брандмауэр (другое его название - файервол). В некоторых обновления и брандмауэр могут быть отключены. Это не самый лучший способ выделить сборку среди массы аналогичных, если она рассчитана на обычных пользователей, а не профи. Так, с помощью обновлений компания Microsoft постоянно устраняет бреши системы и защищает её от новых опасностей, появляющихся в Интернете с каждым днём. Штатный брандмауэр (файервол) – это внедрённый в Windows, начиная с версии ХР, инструмент для защиты компьютера, в частности, как раз таки от сетевых червей. Брандмауэр проверяет данные, которые поступают по сети, и только после проверки разрешает или запрещает их дальнейшую передачу на компьютер.

Для усиленной защиты от хакерских атак, сетевых червей и прочих вирусов в качестве альтернативы штатному брандмауэру можно установить файервол стороннего разработчика с возможностью более гибкой его настройки. Среди сторонних файерволов популярностью у пользователей пользуются программы и .

Основным признаком, по которому типы червей различаются между собой, является способ распространения червя - каким способом он передает свою копию на удаленные компьютеры. Другими признаками различия КЧ между собой являются способы запуска копии червя на заражаемом компьютере, методы внедрения в систему, а также полиморфизм, «стелс» и прочие характеристики, присущие и другим типам вредоносного программного обеспечения (вирусам и троянским программам).

Email-Worm - почтовые черви

К данной категории червей относятся те из них, которые для своего распространения используют электронную почту. При этом червь отсылает либо свою копию в виде вложения в электронное письмо, либо ссылку на свой файл, расположенный на каком-либо сетевом ресурсе (например, URL на зараженный файл, расположенный на взломанном или хакерском веб-сайте).

В первом случае код червя активизируется при открытии (запуске) зараженного вложения, во втором - при открытии ссылки на зараженный файл. В обоих случаях эффект одинаков - активизируется код червя.

Для отправки зараженных сообщений почтовые черви используют различные способы. Наиболее распространены:

прямое подключение к SMTP-серверу, используя встроенную в код червя почтовую библиотеку;

использование сервисов MS Outlook;

использование функций Windows MAPI.

Различные методы используются почтовыми червями для поиска почтовых адресов, на которые будут рассылаться зараженные письма. Почтовые черви:

рассылают себя по всем адресам, обнаруженным в адресной книге MS Outlook;

считывает адреса из адресной базы WAB;

сканируют «подходящие» файлы на диске и выделяет в них строки, являющиеся адресами электронной почты;

отсылают себя по всем адресам, обнаруженным в письмах в почтовом ящике (при этом некоторые почтовые черви «отвечают» на обнаруженные в ящике письма).

Многие черви используют сразу несколько из перечисленных методов. Встречаются также и другие способы поиска адресов электронной почты.

IM-Worm - черви, использующие интернет-пейджеры

Известные компьютерные черви данного типа используют единственный способ распространения - рассылку на обнаруженные контакты (из контакт-листа) сообщений, содержащих URL на файл, расположенный на каком-либо веб-сервере. Данный прием практически полностью повторяет аналогичный способ рассылки, использующийся почтовыми червями.

IRC-Worm - черви в IRC-каналах.

У данного типа червей, как и у почтовых червей, существуют два способа распространения червя по IRC-каналам, повторяющие способы, описанные выше. Первый заключается в отсылке URL-ссылки на копию червя. Второй способ - отсылка зараженного файла какому-либо пользователю сети. При этом атакуемый пользователь должен подтвердить прием файла, затем сохранить его на диск и открыть (запустить на выполнение).

Net-Worm - прочие сетевые черви.

Существуют прочие способы заражения удаленных компьютеров, например:

копирование червя на сетевые ресурсы;

проникновение червя на компьютер через уязвимости в операционных системах и приложениях;

проникновение в сетевые ресурсы публичного использования;

Первый способ заключается в том, что червь ищет удаленные компьютеры и копирует себя в каталоги, открытые на чтение и запись (если такие обнаружены). При этом черви данного типа или перебирают доступные сетевые каталоги, используя функции операционной системы, и/или случайным образом ищут компьютеры в глобальной сети, подключаются к ним и пытаются открыть их диски на полный доступ.

Для проникновения вторым способом черви ищут в сети компьютеры, на которых используется программное обеспечение, содержащее критические уязвимости. Для заражения уязвимых компьютеров червь посылает специально оформленный сетевой пакет или запрос (эксплойт уязвимости), в результате чего код (или часть кода) червя проникает на компьютер-жертву. Если сетевой пакет содержит только часть кода червя, он затем скачивает основной файл и запускает его на исполнение.

Отдельную категорию составляют черви, использующие для своего распространения веб - и FTP-сервера. Заражение происходит в два этапа. Сначала червь проникает в компьютер-сервер и необходимым образом модифицирует служебные файлы сервера (например, статические веб-страницы). Затем червь «ждет» посетителей, которые запрашивают информацию с зараженного сервера (например, открывают зараженную веб-страницу), и таким образом проникает на другие компьютеры в сети.

Следует отметить, что многие компьютерные черви используют более одного способа распространения своих копий по сетям, использующие два и более методов атаки удаленных компьютеров.

P2P-Worm - черви для файлообменных сетей.

Механизм работы большинства подобных червей достаточно прост - для внедрения в P2P-сеть червю достаточно скопировать себя в каталог обмена файлами, который обычно расположен на локальной машине. Всю остальную работу по распространению вируса P2P-сеть берет на себя - при поиске файлов в сети она сообщит удаленным пользователям о данном файле и предоставит весь необходимый сервис для скачивания файла с зараженного компьютера.

Существуют более сложные P2P-черви, которые имитируют сетевой протокол конкретной файлообменной системы и на поисковые запросы отвечают положительно - при этом червь предлагает для скачивания свою копию.

) компьютерные сети.

История [ | ]

Ранние эксперименты по использованию компьютерных червей в распределённых вычислениях были проведены в исследовательском центре Xerox в Пало-Альто Джоном Шочем (John Shoch) и Йоном Хуппом (Jon Hupp) в 1978 году. Термин «червь» возник под влиянием научно-фантастических романов «Когда ХАРЛИ исполнился год » Дэвида Герролда (1972), в котором были описаны червеподобные программы, и (англ. ) Джона Браннера (1975), где вводится сам термин.

Одним из наиболее известных компьютерных червей является «Червь Морриса », написанный в 1988 г. Робертом Моррисом -младшим, который был в то время студентом Корнеллского Университета . Распространение червя началось 2 ноября, после чего червь быстро заразил примерно 6200 компьютеров (это около 10% всех компьютеров, подключённых в то время к Интернету).

Механизмы распространения [ | ]

Все механизмы («векторы атаки») распространения червей делятся на две большие группы:

Иногда встречаются черви с целым набором различных векторов распространения, стратегий выбора жертвы, и даже эксплойтов под различные операционные системы .

Скорость распространения [ | ]

Скорость распространения сетевого червя зависит от многих факторов: от топологии сети , алгоритма поиска уязвимых компьютеров, средней скорости создания новых копий.

Для сетевых червей, распространяющихся по сети путём непосредственного использования протоколов TCP/IP , то есть, с любого IP-адреса на любой другой, характерно стремительное распространение. При условии, что каждый экземпляр червя достоверно знает адрес ранее незараженного узла сети, возможно экспоненциальное размножение. Например, если каждый экземпляр заражает один компьютер в секунду, все адресное пространство IPv4 будет заполнено червем за полминуты. Гипотетический червь, который был бы способен распространяться с такой скоростью, получил наименование «блицкриг-червя». Исследователем Н.Уивером из университета Беркли рассмотрены несложные субоптимальные алгоритмы, которые могли бы позволить червю, размножаясь несколько медленнее, тем не менее заразить Интернет за 15 минут. Червь такого типа получил наименование «червь Уорхола» - в честь Энди Уорхола , автора изречения:

Большинство почтовых червей распространяются как один файл. Им не нужна отдельная «инфекционная» часть, так как обычно пользователь-жертва при помощи почтового клиента или Интернет-браузера добровольно скачивает и запускает червя целиком.

[ | ]Зачастую черви даже безо всякой полезной нагрузки перегружают и временно выводят из строя сети только за счёт интенсивного распространения. Типичная осмысленная полезная нагрузка может заключаться в порче файлов на компьютере-жертве (в том числе, изменение веб-страниц, так называемый «deface»), также из зараженных компьютеров возможна организация ботнета для проведения сетевых атак , рассылки спама или (с недавнего времени)

«Вирусы и антивирусы» - Зависит от конфигурации рабочего места! Инструкция пользователя. Термин. ? Носители информации. Монитор, сканер, клиент ЦУП. DMZ. Автоматическая установка на рабочих станциях. Вирусы и ВРЕДОНОСНЫЕ ПРОГРАММЫ. Антивирусная программа. Монитор, сканер. Вирус – компьютерная программа, способная к саморазмножению.

«Защита от компьютерных вирусов» - Составить рекомендации по защите рабочего места учителя и ученика от компьютерных вирусов. 1. Отключить компьютер от сети(локальной, интернет). 2. Провести полное сканирование компьютера. Профилактика вирусного заражения. Тема: Информационная защита и компьютерные вирусы. 3. Удалить все найденные вирусы.

«Троянская программа» - Название «троянская» восходит к легенде о «Троянском коне» - дарёном деревянном коне, послужившим причиной падения Трои. Загрузить троянскую программу на компьютер может и посторонний человек с помощью запуска программы с flash накопителя. Иногда использование троянов является лишь частью спланированной многоступенчатой атаки на определенные компьютеры, сети или ресурсы.

«Защита от вредоносных программ» - Вредоносные программы. Вирусы. Вредоносные действия. Механизмы передачи. Защита систем от угроз, связанных с действиями вредоносных программ. Целевая среда. Безопасность здания. Поиск сигнатур Эвристический анализ Анализ поведения. Устройства Операционные системы Приложения. Исполняемые файлы Скрипты Макросы Загрузочные области носителей информации.

«Информатика компьютерные вирусы» - Сейчас известно несколько десятков тысяч вирусов. Признаки заражения. Повышенная активность жестких дисков или подозрительные файлы в корневых директориях. Обязательно иметь антивирусную программу. Как обнаружить хакерскую атаку. Что делать, если компьютер заражён. Немного истории. Хакерские утилиты и вредоносные программы.

«Сетевые черви» - Компьютерный практикум. Черви, использующие «уязвимости» программного обеспечения. Почтовые черви для своего распространения используют электронную почту. Черви, использующие файлообменные сети. Защита от сетевых червей. Сетевые черви. Почтовые черви. Задание.

Всего в теме 21 презентация

Эмуляторы